Weblog

Home Office per VRF

05.04.2025 5 Min. Lesezeit

Motivation

Ein Home-Office-Arbeitsplatz stellt besondere Anforderungen an die Netzwerksicherheit und -segmentierung, insbesondere wenn sensible Unternehmensdaten verarbeitet werden oder wenn der Arbeitsplatz dauerhaft in das Heimnetz integriert ist. Eine zunehmend diskutierte Möglichkeit zur Trennung von Arbeits- und Privatnetzwerk ist der Einsatz von Virtual Routing and Forwarding (VRF). Ich will beleuchten, ob und wie sich ein solcher Ansatz im Heimnetzwerk sinnvoll umsetzen lässt, welche Vorteile er bietet, aber auch, welche Herausforderungen und Einschränkungen damit verbunden sind.

Die Theorie

Im Kern ermöglicht VRF die logische Trennung von Netzwerken auf einem gemeinsamen physischen Netzwerkgerät, etwa einem Router oder Layer-3-Switch. Jeder VRF-Instanz steht dabei eine eigene Routing-Tabelle zur Verfügung, wodurch sich mehrere isolierte Netzwerke auf demselben Gerät betreiben lassen - ohne daß Datenverkehr zwischen ihnen stattfindet, es sei denn, dies wird explizit erlaubt. Im Unternehmensumfeld ist diese Technik etabliert, etwa zur Mandantentrennung oder zur Trennung von Management- und Produktionsnetzwerken. Im Heimnetzwerk hingegen sind VRFs noch eine Seltenheit, was vor allem an der Komplexität der Konfiguration und den Anforderungen an die Hardware liegt.

Die Idee, den Home-Office-Arbeitsplatz über eine eigene VRF vom restlichen Heimnetz zu trennen, ist aus sicherheitstechnischer Sicht äußerst attraktiv. Sie verhindert, dass IoT-Geräte, Smart-TVs oder private Endgeräte direkten Zugriff auf den Arbeitsrechner oder VPN-Tunnel zum Unternehmensnetz erhalten, genauso aber auch das die Corporate-IT Zugriff auf die privaten Komponenten im Netzwerk hat. Selbst bei einem kompromittierten Smart Device bleibt der Arbeitsbereich isoliert. Darüber hinaus lassen sich über eine VRF auch unterschiedliche Sicherheitsrichtlinien, Quality-of-Service-Parameter oder DNS-Resolver definieren, was eine feingranulare Kontrolle über den Datenverkehr ermöglicht - wobei nichts davon ein Alleinstellungsmerkmal ist.

Die Umsetzung im Heimnetz ist jedoch nicht trivial. Die meisten Consumer-Router unterstützen keine VRFs, sodass entweder auf professionelle Hardware oder auf virtualisierte Routerlösungen zurückgegriffen werden muss. Dies setzt nicht nur technisches Know-how voraus, sondern auch ein gewisses Maß an Bereitschaft zur Wartung und Fehlersuche. Zudem ist die Integration in bestehende Heimnetzstrukturen oft mit Kompromissen verbunden, etwa wenn WLAN-Access-Points keine VLAN- oder VRF-Unterstützung bieten oder wenn Geräte wie Drucker in beiden Netzen benötigt werden.

Ein weiterer Nachteil liegt in der Komplexität der Fehlerdiagnose. Probleme mit Routing, DNS oder Firewall-Regeln lassen sich in einem VRF-basierten Setup nicht mehr so einfach mit klassischen Tools wie ping oder traceroute analysieren, da diese oft nur innerhalb einer VRF funktionieren. Auch die Interoperabilität mit VPN-Clients oder Unternehmenslösungen kann erschwert sein, insbesondere wenn diese selbst Routing- oder DNS-Vorgaben machen.

Trotz dieser Herausforderungen bietet der Einsatz von VRFs im Heimnetz ein hohes Maß an Kontrolle und Sicherheit. Für ambitionierte Heimnetzwerker, die bereit sind, sich mit Routing, VLANs, Firewalling und Netzwerkvirtualisierung auseinanderzusetzen, stellen VRFs eine elegante Lösung dar, um Arbeits- und Privatleben auch auf Netzwerkebene sauber zu trennen. Für Profis, die ohnehin mit solchen Technologien arbeiten, kann ein solches Setup sogar als Testumgebung oder Proof-of-Concept dienen.

Abschließend lässt sich sagen, daß VRFs im Heimnetz kein Allheilmittel sind, wohl aber ein mächtiges Werkzeug für jene, die bereit sind, sich auf die Komplexität einzulassen. Wer lediglich eine einfache Trennung wünscht, ist mit VLANs oder einem dedizierten Router für das Home Office möglicherweise besser beraten. Wer jedoch maximale Isolation, Flexibilität und Kontrolle sucht, findet in VRFs eine professionelle Lösung - auch jenseits des klassischen Enterprise-Umfelds.

Die Praxis

Sowohl meine Frau als auch ich arbeiten im Home Office. Für jeden von uns habe ich eine eigene VRF im WAN-Template angelegt und jeweils das entsprechende Netzwerk bzw. die entsprechenden Netzwerke zugeteilt. Die restlichen Konfigurationsoptionen im WAN-Template wie DHCP-Settings müssen nicht angepasst werden, die hier notwendigen Anpassungen werden automatisch beim Generieren der Konfiguration durchgeführt.

Wird Kommunikation zwischen den VRFs benötigt, sind entsprechende Traffic-Steering Regeln einzufügen.

Etwas mehr Details

Pro Home Office Arbeitsplatz existiert mindestens ein VLAN welches sowohl per Wifi (mittels MPSK in der heimischen SSID) als auch wired Ethernet zur Verfügung steht.

Unter Organizaion → WAN → Networks zunächst die notwendigen VLANs anlegen. Ich empfehle für die logische Trennung VLAN-ID Ranges zu definieren. Beispielsweise:

- Heimnetze, VLANs 100-199

- Home Office #1, VLANs 400-499

- Home Office #2, VLANs 500-599

Die Größe der Ranges selbstverständlich (mit genügend Puffer) auf die eigene Situation anpassen.

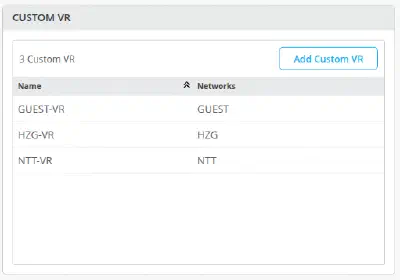

Im WAN-Template unter Organization → WAN → WAN Edge Template der entsprechenden Site nun die VRFs bei Custom VR anlegen.

Custom VR KonfigurationJe nach Mitspracherecht des inneren Monks kann natürlich noch eine weitere VRF für das eigentliche Heimnetz angelegt werden. Die default VRF wird dann leer sein und alle internen Netze in VRFs sortiert. Geschmackssache.

Die Application Policies sind natürlich unabhängig zu konfigurieren.

Wird Kommunikation zwischen den VRFs benötigt, so muß eine explizite Policy mit dem entsprechenden Traffic Steering Profil angelegt werden.

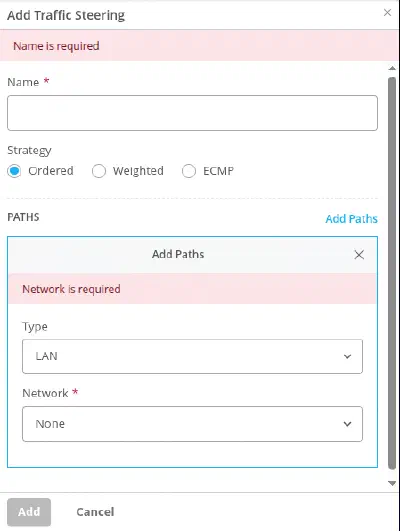

Application PoliciesDie notwendigen Traffic Steering Profile sind ebenfalls im WAN-Template zu hinterlegen:

Neue Steering Regel mit Ziel LANWichtig ist dabei, daß als Ziel LAN und anschließend das Netzwerk ausgewählt wird, in dem der zu erreichende Service steht.

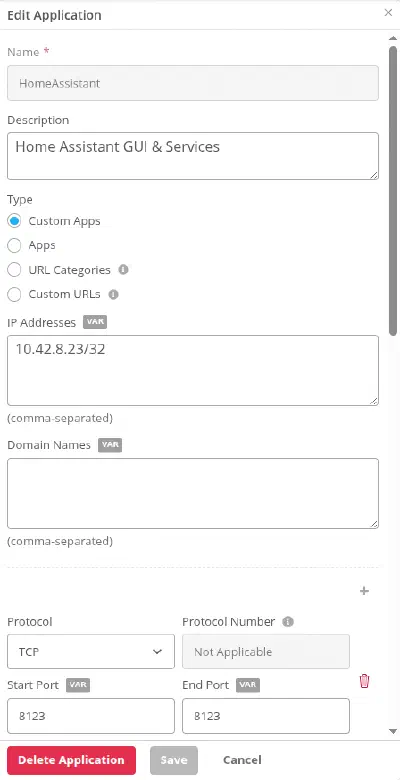

HomeAssistant ApplicationIn meinem Beispiel ist unter Organization → WAN → Applications ist der Eintrag für den HomeAssistant hinterlegt, unter Organization → WAN → Networks die Quell-Netze.

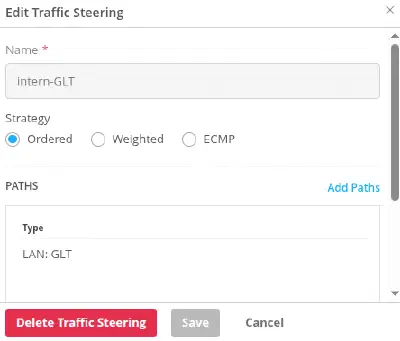

Traffic Steering Regel für das GLT NetzwerkDie Konfiguration ist eigentlich recht simpel, wenn man das Konzept hinter dem Traffic Steering verstanden hat.

In den Switch-Templates (Organization → Wired → Switch Template) sind entsprechende Port-Profile für die neu geschaffenen Netzwerke anzulegen; hier mach die VRF-Trennung allerdings keinen Unterschied.